脆弱性診断は、システムやWebアプリのセキュリティリスクを事前に発見し、攻撃を未然に防ぐために欠かせない重要な業務です。

しかし「どのような流れで行われるのか?」と疑問を持つ方も多いでしょう。

この記事では、ITエンジニア・セキュリティ担当者向けに、脆弱性診断の流れを準備・診断・報告の3ステップでわかりやすく解説します。

実務に近い形で理解できるよう、現場のプロセスをベースにまとめています。

脆弱性診断とは?全体像を理解する

まずは、脆弱性診断の全体像を理解しましょう。

このセクションでは、診断の目的や基本的な流れを解説します。

脆弱性診断の目的

脆弱性診断の主な目的は、システムに潜むセキュリティ上の弱点(脆弱性)を発見し、対策を行うことです。

これにより、情報漏洩や不正アクセスなどの重大なインシデントを未然に防ぐことができます。

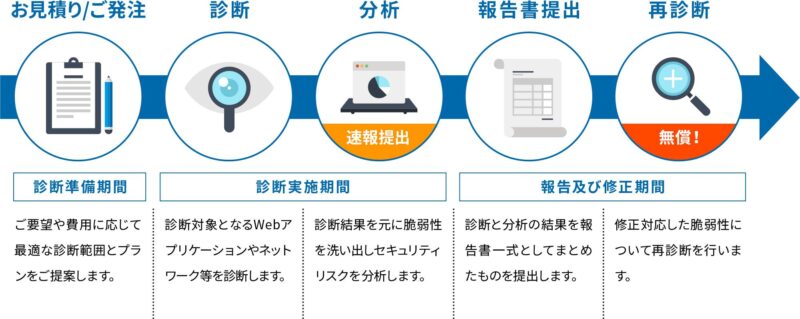

脆弱性診断の全体フロー

- ① 事前準備・スコープ定義

- ② 診断(ツール+手動)

- ③ 結果分析・レポート作成

図解で解説

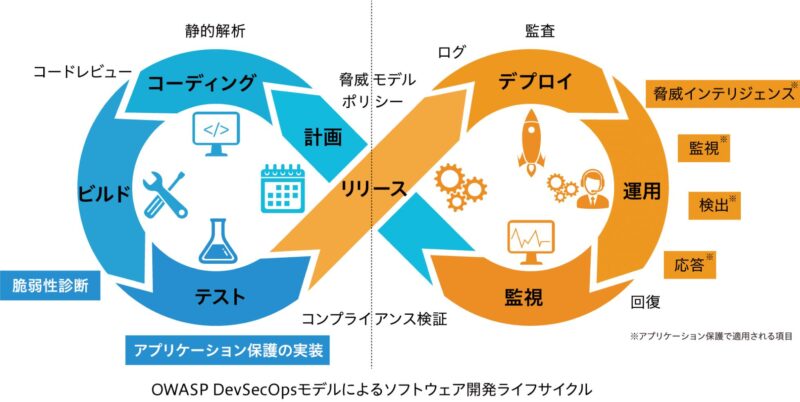

実務ではこのサイクルを繰り返すことで、継続的にセキュリティレベルを向上させます。

STEP1:準備フェーズ(スコープ・計画)

診断の品質を左右する重要なフェーズです。

対象や条件を明確にすることで、効率的かつ安全な診断が可能になります。

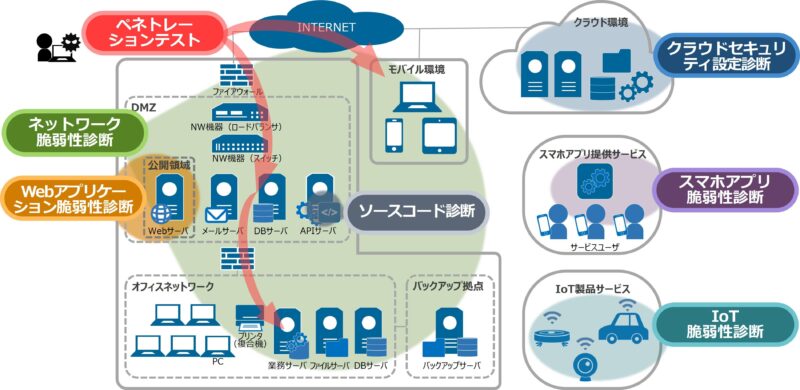

診断対象(スコープ)の決定

診断対象となるシステムやURL、IPアドレスなどを明確にします。

範囲が曖昧だと、診断漏れや不要なリスクが発生します。

診断ルールと制約の設定

本番環境への影響を避けるため、診断時間帯や攻撃強度、テスト手法などを事前に取り決めます。

事前情報の収集

システム構成、使用技術(OS・ミドルウェア・言語)、認証情報などを収集します。

これにより、診断の精度が向上します。

STEP2:診断フェーズ(ツール+手動)

実際に脆弱性を検出する工程です。

ツールによる自動診断と、エンジニアによる手動診断を組み合わせて実施します。

自動診断(スキャン)

専用ツールを使い、既知の脆弱性を効率的に検出します。

広範囲のチェックが短時間で可能です。

手動診断(ペネトレーションテスト)

エンジニアが実際の攻撃手法を用いて検証します。

ロジックの不備や認証回避など、ツールでは検出できない問題を発見できます。

代表的な脆弱性の例

- SQLインジェクション

- クロスサイトスクリプティング(XSS)

- 認証・認可の不備

STEP3:報告フェーズ(分析・レポート)

診断結果を整理し、改善につなげるフェーズです。

ここが不十分だと、せっかくの診断が活かされません。

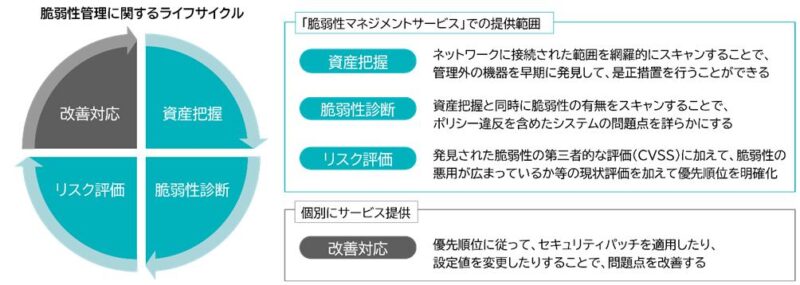

リスク評価(優先順位付け)

発見された脆弱性を、危険度(高・中・低)で分類します。

ビジネスへの影響度も考慮します。

レポート作成

脆弱性の内容、影響、再現手順、対策方法をまとめます。

誰が見ても理解できるように記述することが重要です。

改善提案とフォロー

開発チームと連携し、修正対応を支援します。

必要に応じて再診断(リテスト)を行います。

脆弱性診断を成功させるポイント

診断の精度を高めるために重要なポイントを紹介します。

- スコープを明確にする

- ツールと手動診断を組み合わせる

- 結果を改善につなげる

まとめ

脆弱性診断は、「準備 → 診断 → 報告」という流れで進みます。

単なるチェック作業ではなく、システムの安全性を高めるための重要なプロセスです。

セキュリティエンジニアとして活躍するためには、この一連の流れを理解し、実務で活かせるスキルを身につけることが重要です。

よくある質問(FAQ)

Q1. 脆弱性診断はどのくらいの頻度で行うべきですか?

一般的には年1回以上、またはシステムの大きな変更時に実施することが推奨されます。

Q2. 自動診断ツールだけで十分ですか?

不十分です。

手動診断を組み合わせることで、より高度な脆弱性を発見できます。

Q3. 未経験でも脆弱性診断はできますか?

基礎的なセキュリティ知識とツールの使い方を学べば可能です。

実務では経験が重要になります。

コメント